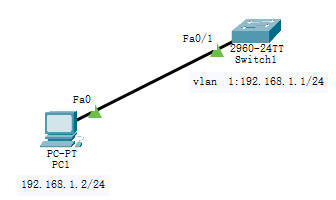

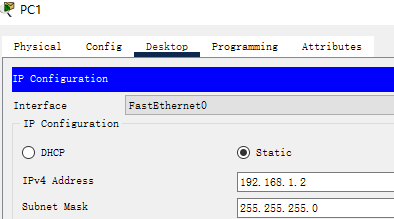

Loading... ## 实训目的 · 掌握SSH远程登陆。 ## 实训背景 **SSH** SSH(Secure Shell),由IETF的网络工作小组(Network Working Group)制定的一组安全协议,工作于应用层和传输层,为计算机上的Shell(Unnix交互)提供安全的传输和使用环境。 传统的网络服务程序,如RSH、FTP、POP和Telnet其本质上都是不安全的,因为它们在网络上用明文传送数据、用户帐号和用户口令,很容易受到中间人(Man-in-The-Middle)攻击方式的攻击。而SSH是目前较可靠,专为远程登录会话和其他网络服务提供安全的协议。利用SSH协议可以有效防止远程管理过程中的信息泄露问题。通过SSH可以对所有传输的数据进行加密,也能够防止DNS欺骗和IP欺骗。 ## 实训拓扑  实验所需设备: 环境:Cisco Packet Tracer 8.0 设备:1 台普通 PC,1 台 2960交换机 ## 实训步骤 ###### 步骤1:基本配置。 SW1: ``` Ruijie>enable //进入特权模式 Ruijie#config terminal //进入全局配置模式 Ruijie(config)#hostname SW1 SW1(config)# ``` ###### 步骤2:配置IP。 ``` SW1 (config)#interface vlan 1 //进入默认vlan1口配置模式 SW1 (config-if)#no shutdown //激活接口 SW1 (config-if)#ip address 192.XX.1.254 255.255.255.0 //配置接口的ip地址、子网掩码 ,XX为学号 SW1 (config-if)#exit //退出到全局配置模式 ``` PC1:  ###### 步骤3:配置网络 IP 域名、非对称密钥。 ``` SW1 (config)#** **ip domain-name gzccc.edu.cn //ip域名gzccc.edu.cn SW1 (config)#crypto key generate rsa #当提示密钥长度时,输入 1024。注:缺省为 512。 //Cisco模拟器不需要设置开启SSH服务,真机设备需要开启SSH服务 如:R1(config)# enable service ssh-server ``` ###### 步骤4:配置用于认证的登录用户名及口令 ``` SW1 (config)#username admin password gzccc //配置登录用户名为admin,密码为gzccc SW1 (config)# enable password xxxy //配置enable密码为xxxy ``` ###### 步骤5:在 VTY 线路上只开启SSH ``` SW1 (config)#line vty 0 4 SW1 (config-line)#transport input ssh //只允许SSH 流量 SW1 (config-line)#login local //要求本地认证 ``` ###### 步骤6:验证 SSH ``` SW1 #show ssh //验证SSH 是否在运行 %No SSHv2 server connections running. %No SSHv1 server connections running. ``` ###### 步骤7:在 PC0 的命令行窗口中对SW1 ssh 的测试。 ``` PC1>ssh -l admin 192.XX.1.1 //XX为学号Open Password: SW1 >exit ```  最后修改:2022 年 04 月 11 日 © 允许规范转载 赞 1 如果觉得我的文章对你有用,请随意赞赏